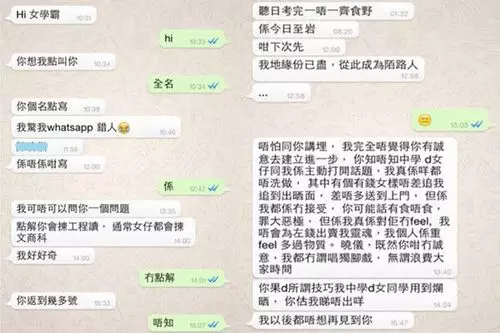

追求心儀對象攻勢過於激烈可能會弄巧反拙,網上就流傳一段Whatsapp對話,有男子向心儀女生發動短訊攻勢,最終「有佢講冇人講」,被網民笑言猶如Whatsapp「單機mode」。

網上圖片

男子首先向心儀的「曉儀」問普通學科問題,惟女生態度甚為冷淡,他繼續發攻約對方吃飯,見她無理回即指「我哋緣份已盡,從此成為陌路人」,又指「你知唔知中學啲女仔同我係主動打開話題」、「既然你咁冇誠意,我都無謂唱獨腳戲」,更指「我以後都唔想再見到你」。

網上圖片

但事件未有告一段落,男生翌日忽然再狂發短訊給對方,先指對方「理性到好似男人」,然後讚她「美貌與智慧並重」,之後哀求女生「出句聲好唔好」、「表下態,我都想知你點諗」,結果女生從無回覆一句。

網上圖片

對話截圖在社交網站瘋傳,有網民大讚女生:「好耐性,冇即刻block咗佢,如果唔係我哋就冇嘢笑喇」。

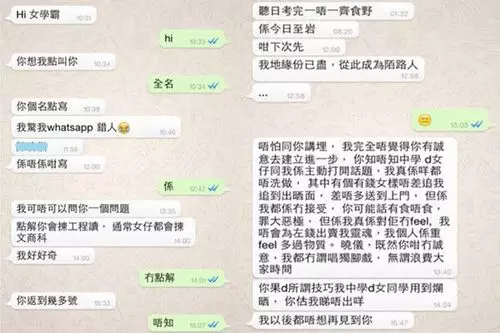

美國及歐洲多間科技媒體近日披露,奧地利研究團隊揭示WhatsApp存在多年漏洞,被指可在短時間內「枚舉」全球逾35億個帳號,引起廣泛關注。

研究團隊用改版客戶端枚舉帳號

事件源於奧地利維也納大學(University of Vienna)及 SBA Research 發佈的技術報告。團隊指,他們於2024年12月至2025年4月期間,透過修改版WhatsApp客戶端,以系統化方式驗證全球245 個國家或地區的電話號碼是否註冊 WhatsApp,並取得對應帳戶的公開資料。

研究指,WhatsApp 只要輸入組合號碼,系統便會回應該電話是否為有效帳號,並顯示公開個人檔案照片與文字。團隊聲稱,最終成功枚舉約3.5億個活躍帳號,並取得 57%用戶的大頭照及 29% 的自我介紹文字。

研究:每小時可驗證逾一億個帳戶

據外媒《WIRED》報道,研究人員表示改版客戶端不需特別權限,只是模仿一般用戶新增聯絡人的動作,但以自動化方式大量提交測試電話號碼。團隊甚至指出,每小時可確認超過 一億個活躍帳號,規模遠超一般用戶想像。

團隊形容,整個枚舉過程是屬於 WhatsApp 長期存在的結構性弱點,早在 2017 年已有研究者提醒母公司Meta,但未見實質修補。

Meta稱資料屬「公開資訊」並已限流

多家科技媒體引述 Meta回應,指研究團隊取得的資訊屬於 WhatsApp 用戶自行設定的公開資料,並無涉及非公開或私人內容。Meta 又表示,未發現惡意攻擊者濫用相關漏洞,但已於今年 10 月實施限流措施以減低批量查詢速度。

研究團隊亦強調,他們將過程中獲得的資料全部刪除,並已向 WhatsApp 提交負責任披露。

奧地利研究團隊揭示 WhatsApp 長期存在弱點,可透過改版客戶端在數月內批量驗證全球逾 3.5 億個帳號的公開資料。WhatsApp圖片