目前內地新冠疫情總體處於低水平波動,但全球疫情仍在持續發展,且奧密克戎ba.4和ba.5變異株已突破國內防線,疫情防控工作具有長期性、艱巨性、復雜性。

國家衛生健康委疾控局副局長、一級巡視員雷正龍

國家衛生健康委疾控局副局長、一級巡視員雷正龍28日在國務院聯防聯控機制舉辦的新聞發布會上稱,要基於病毒新特徵,持續動態優化各項防控措施,科學防控、精准施策,堅決守住不出現疫情規模性反彈的底線,更加有效統籌疫情防控和社會經濟發展。

雷正龍表示,奧密克戎ba.2仍然是我國本土疫情的主要病毒株,但是我們要高度警惕奧密克戎ba.4和ba.5境外輸入傳播,因為近期在境外輸入病例中發現了ba.4和ba.5,並且還有不斷增加的跡像。

奧密克戎BA.4和BA.5變異株傳播力強

奧密克戎ba.4和ba.5變異株分別於今年1月和2月在南非被首次檢測到。

5月18日,隨著奧密克戎變異株持續進化演變,世界衛生組織將6種奧密克戎變異株的亞分支列為「監測中的關切變異株進化分支」,包括ba.4、ba.5和ba.2的4種亞分支。

中國疾控中心病毒病所研究員王文玲

中國疾控中心病毒病所研究員王文玲在28日發布會上介紹,全球病毒基因共享數據庫(gisaid)最新分析結果顯示,目前位列前三位的奧密克戎亞分支是ba.5、ba.2和ba.4,且ba.5近期佔比呈較快上升趨勢。目前,ba.4和ba.5已成為南非、葡萄牙、英國、以色列等國的主要流行毒株;近期,法國、荷蘭等歐洲多國和美國也出現ba.4和ba.5感染者增加的情況。

「有專家預測,今夏全球可能面臨由ba.4或ba.5引起的新一波流行。」王文玲稱。

今年4月,中國香港檢測到首例奧密克戎ba.5病例。

5月28日,《中國疾病預防控制中心周報(英文)》報告了我國首例境外輸入奧密克戎變異株ba.5感染者的具體情況。

6月23日,澳門特區行政長官賀一誠在新冠疫情新聞發布會上表示,現在澳門發現的新冠病毒毒株為ba.5.1,並非內地流行毒株,屬於英美流行病毒毒株,追尋源頭有困難,正在從不同方面,包括從是否冷凍食物傳染等追蹤源頭。

澳門新冠病毒感染應變協調中心最新監測顯示,27日24小時內澳門新增57例核酸檢測呈陽性的病例,其中33例在社區發現,24例在管控中發現。澳門新一輪疫情已累計發現414例核酸檢測呈陽性的病例。

今年2月份以來,我國流行的主要病毒株是奧密克戎ba.2亞分支系列。5月,國內從輸入病例中首次檢出ba.4和ba.5。近期,境外輸入病例中發現的ba.4和ba.5感染者數量呈逐步增加跡像。」王文玲稱。

雖然近日中國澳門疫情系由ba.5變異株引發,但雷正龍確認,目前國內各地疫情的流行株仍是奧密克戎ba.2亞分支系列。「近期疫情防控成效明顯,全國疫情總體處於低水平波動。6月18日以來,全國每天報告感染者數均低於50例,近一周(6月20日-6月27日),全國主動報告的感染者198例,涉及10個省24個地市,平均每天報告25例。」

不過,隨著免疫逃逸更強的變異株ba.4、ba5來襲,雷正龍和王文玲均強調,疫情防控形勢依然嚴峻復雜。

「從現有的初步研究結果來看,新冠病毒奧密克戎變異株ba.4和ba.5的傳播力和免疫逃逸能力略有增強,防控難度將有所增加,我國外防輸入壓力增大。」王文玲稱。

近日,在《自然》(nature)在線平台上,國內學者發表了一篇題為《ba.2.12.1, ba.4 and ba.5 escape antibodies elicited by omicron infection》(ba.2.12.1、ba.4和ba.5逃逸奧密克戎感染所產生的抗體)的論文。該論文亦指出,奧密克戎亞變體ba.2.12.1、ba.4、ba.5有更強的免疫逃逸能力,並且對奧密克戎ba.1感染者康復後血漿出現了顯著的中和逃逸現象。

毛拍手

** 博客文章文責自負,不代表本公司立場 **

6月28日,國家計算機病毒應急處理中心和360公司分別發佈專題研究報告,同日披露美國國家安全局(NSA)所屬的又一款網絡攻擊武器「酸狐狸」漏洞攻擊武器平台。相關專家表示,「酸狐狸平台」是NSA下屬計算機網絡入侵行動隊的主戰裝備,攻擊範圍覆蓋全球,重點攻擊目標指向中國和俄羅斯,美國的做法不能不讓人懷疑其正在積極為發動更大規模的網絡戰做準備。專家也表示,美國在變本加厲對全球目標實施攻擊竊密的同時,還不遺餘力地糾集其所謂盟友國家,大肆宣揚「中國網絡威脅論」,鼓動所謂民間「道德」黑客向他國目標發動網絡攻擊。

國家計算機病毒應急處理中心發布的專題研究報告。

近期,中國多家科研機構先後發現了「驗證器」木馬程序的活動痕跡。360公司28日發佈的研究報告表明,根據可考究的美國NSA機密文檔顯示:「驗證器」是一種小型植入木馬,可以遠程部署,也可以手動部署在任何Windows系統上,從Windows98到WindowsServer2003都適配。同時,其具有7×24小時在線運行能力,使美國NSA的系統操控者和數據竊密者可以上傳下載文件、遠程運行程序、獲取系統信息、偽造ID,並能夠在特定情況下緊急自毀。在這一武器助力下,美國NSA能對攻擊目標開展系統環境信息的收集,同時也為安裝(植入)更為複雜的木馬程序提供條件。

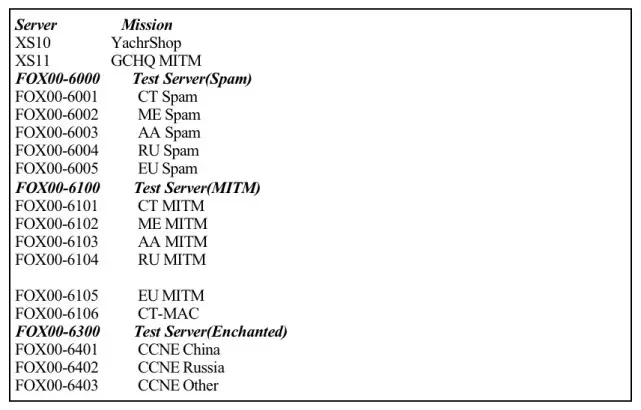

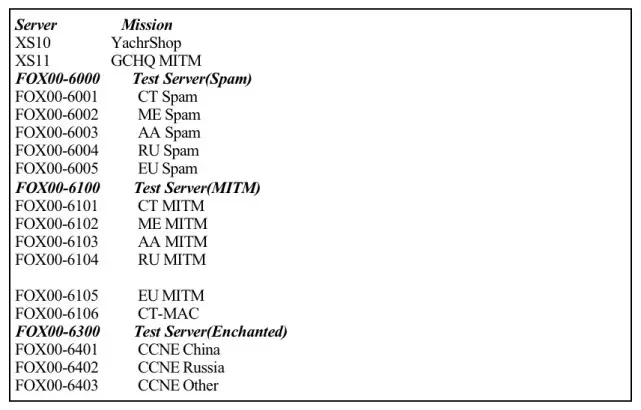

NSA特定入侵行動辦公室針對中國和俄羅斯目標設置了專用的「酸狐狸平台」服務器。

此前,360公司發現並公開披露了美國NSA利用一系列網絡武器對包含中國在內的世界各國的政府機構、重要組織和信息基礎設施目標發起持續性攻擊行動。在整個攻擊過程中,美國NSA會通過植入以「驗證器」為代表的後門程序,並長期潛伏在目標用戶的上網終端中,再通過這些後門程序發起更多複雜的網絡攻擊滲透。

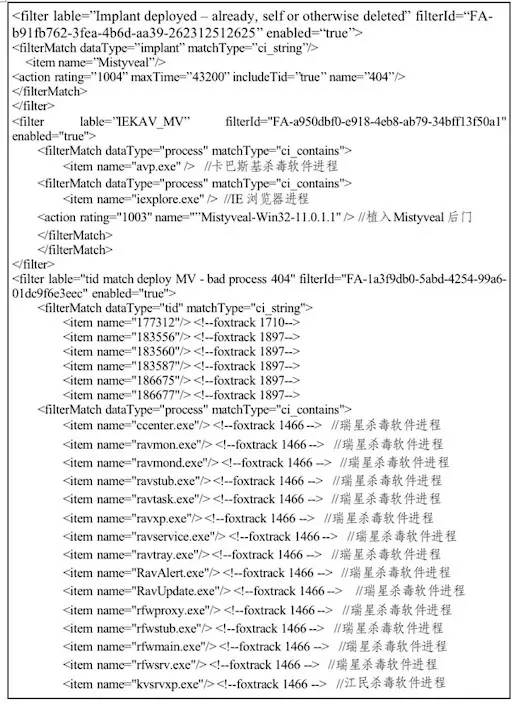

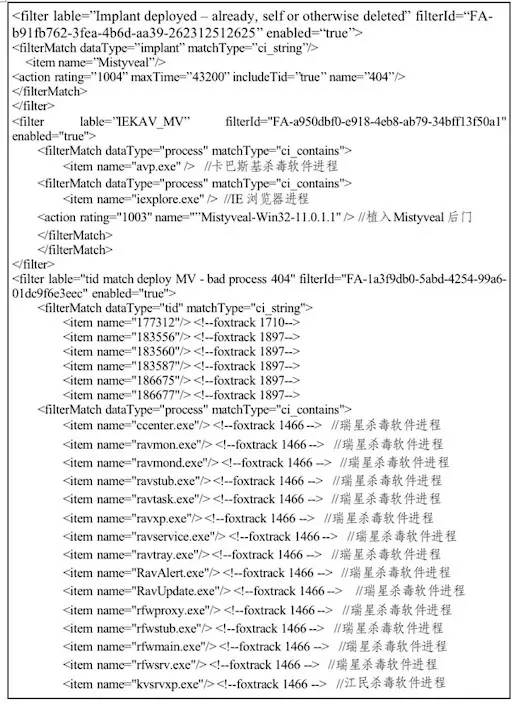

「酸狐狸平台」服務器上的過濾器規則片段。

而該木馬程序據信是NSA「酸狐狸」漏洞攻擊武器平台默認使用的標配程序。這種情況表明,前文提到的中國科研單位曾經遭受過美國NSA「酸狐狸」漏洞攻擊武器平台的網絡攻擊。

根據介紹,「酸狐狸平台」是NSA特定入侵行動辦公室(TAO)對他國開展網絡間諜行動的重要陣地基礎設施,現已成為計算機網絡入侵行動隊(CNE)的主力裝備。該武器平台主要被用於突破位於受害目標辦公內網的主機系統,並向其植入各類木馬、後門等以實現持久化控制。酸狐狸平台採用分布式架構,由多台服務器組成,按照任務類型進行分類,包括:垃圾釣魚郵件、中間人攻擊、後滲透維持等。

CNE下設一名或多名「酸狐狸」項目教官,這些教官可以領導一個或多個「酸狐狸」行動組,行動組中包括多名隊員,分別承擔直接支援特定的網絡入侵行動、維護酸狐狸服務器等職責。TAO在全球範圍內部署酸狐狸平台服務器,服務器按照目標所處區域進行分布式部署,包括中東地區、亞洲地區、歐洲地區等,其中編號前綴為XS的服務器是統籌多項任務的主服務器。值得注意的是,編號為XS11的服務器被明確分配給英國情報機構「英國政府通信總部」(GCHQ)開展中間人網絡攻擊行動。此外,TAO針對中國和俄羅斯目標設置了專用的「酸狐狸平台」服務器,編號為FOX00-64的系列服務器被用於支援計算機網絡入侵行動隊的漏洞攻擊行動,其中編號為FOX00-6401的服務器專門針對中國目標,FOX00-6402的服務器專門針對俄羅斯目標。

國家計算機病毒應急處理中心相關專家對《環球時報》記者表示,「酸狐狸平台」在進行漏洞利用前,會對目標主機的軟硬件環境進行探測。報告中披露的「酸狐狸平台」規則配置文件表明,該武器平台明確將在我國和俄羅斯的計算機殺毒軟件作為「技術對抗」目標。而且美國在國際互聯網上專門部署了針對中國和俄羅斯的網絡間諜活動服務器,用於植入惡意程序並竊取情報。

美國為了維持其網絡霸權,不惜「監控全人類」,這一點在美國各屆政府都沒有改變過。就在今年6月1日,美國國家安全局局長兼網絡司令部司令中曾根證實,在俄烏衝突中,美國對俄羅斯發起了一系列進攻性網絡行動以支援烏克蘭。

這位專家也表示,美國在變本加厲對全球目標實施攻擊竊密的同時,還不遺餘力地「賊喊捉賊」,糾集其所謂盟友國家,大肆宣揚「中國網絡威脅論」,詆毀污蔑我國網絡安全政策和「一帶一路」等真正互利共贏的國際經濟文化交流合作計劃,打壓中國在境外合法經營的企業和新聞媒體,甚至煽動民間對立情緒,鼓動所謂民間「道德」黑客向他國目標發動網絡攻擊。

在成功提取國內某科研機構重要信息系統中的「驗證器」木馬程序樣本的基礎上,360公司第一時間在國內開展掃描檢測。結果發現該木馬程序的不同版本曾在中國上百個重要信息系統中運行,其植入時間遠遠早於「酸狐狸平台」及其組件被公開曝光時間,說明NSA對至少上百個中國國內的重要信息系統實施網絡攻擊。時至今日,多個「驗證器」木馬程序仍在一些信息系統中運行,向NSA總部傳送情報。360公司認為,「在本地網絡服務器或上網終端中發現‘驗證器’樣本,表明這些設備已經遭受NSA的網絡攻擊,系統中的重要信息已被NSA竊取,並且目標系統內網中的其它節點均可能被NSA滲透遠控。」

此外,根據「酸狐狸平台」服務器上的過濾器規則片段,可以判斷該服務器主要針對中國的主機目標進行攻擊,過濾器中重點針對目標環境中的卡巴斯基殺毒軟件、瑞星殺毒軟件、江民殺毒軟件等中國地區流行的殺毒軟件進程進行了匹配並進行了可植入條件判斷。

360公司認為,不僅在中國,其他國家的重要信息基礎設施中,也正在運行大批的「驗證器」木馬程序,並且數量遠超中國。

國家計算機病毒應急處理中心28日發佈的報告顯示,更為可怕的是,NSA利用這些武器平台與其他「五眼聯盟」國家情報機構合作,建立了一個覆蓋全球的網絡情報蒐集體系,在全球範圍布設了大量隱蔽的情報蒐集服務器和掩護跳板服務器,圍繞該情報蒐集體系建立了一整套情報工作機制,常態化維持著人類歷史上規模最為龐大的間諜網絡,而且仍在持續擴張,成為全人類的共同威脅。

上文中的專家也認為,儘管鐵證如山,但美國今後還會繼續開展網絡間諜活動和網絡戰。今年6月22日,美國會眾議院撥款委員會通過了美國2023財年7610億美元的國防支出法案,其中包括美國防部112億美元的網絡空間活動預算,較上一財年增長8%,並將其網絡戰部隊從137支增加到142支。美軍還在全面推進JADC2「陸、海、空、天、網」全域指揮作戰能力提升計劃,其目標就是在全域空間中都具備壓倒性軍事優勢。美國近期還連續出台一系列法案,增加網絡安全預算規模,加強自身關鍵信息基礎設施安全防禦水平,舉辦各類國內和國際網絡戰演習,政府、軍隊和民間聯合開展網絡安全人才培養,鼓勵開展網絡安全研究,限制敏感網絡安全技術輸出等。美國的做法不能不讓人懷疑其正在積極為發動更大規模的網絡戰做準備。